Identificar e Priorizar Riscos de Segurança da Informação

Jan 4, 2018

O risco de segurança da informação é o potencial para que ameaças explorem vulnerabilidades e causem perdas financeiras. As organizações devem avaliar os riscos tanto pela probabilidade quanto pelo impacto, e então priorizá-los usando métodos qualitativos para simplicidade ou abordagens quantitativas para precisão. Essa priorização permite um investimento informado em controles que mitigam tempo de inatividade do sistema, roubo de dados, fraude e falhas de conformidade.

O risco de segurança da informação é a possibilidade de uma ameaça específica explorar as vulnerabilidades de um ou mais ativos e, assim, causar perda financeira para a organização. Por exemplo, se seus sistemas pararem, quanto dinheiro sua empresa perderá por causa da inatividade? A gravidade de um risco específico depende das particularidades da sua organização. Para uma introdução mais completa à avaliação de riscos, por favor, consulte estas melhores práticas de avaliação de riscos. Neste post, exploraremos duas abordagens para priorizar riscos: uma qualitativa e outra quantitativa.

Porque o risco de segurança da informação é a probabilidade de perda financeira, independentemente da abordagem que escolher, o primeiro passo é pensar em como sua organização ganha dinheiro, como os funcionários e ativos afetam a rentabilidade do negócio e quais riscos poderiam resultar em grandes perdas monetárias para a empresa. Depois disso, você deve pensar em como poderia aprimorar sua infraestrutura de TI para reduzir os riscos que poderiam levar às maiores perdas financeiras.

Aqui estão alguns dos principais riscos em segurança da informação que você deve considerar:

- Os atacantes podem alterar dados eletrônicos ou roubá-los e usá-los indevidamente, ou obter uso ilegal de um computador ou sistema. Por exemplo, se alguém usar com sucesso dados fraudulentos para comprar um produto da sua loja online, sua empresa perderá dinheiro. Portanto, você precisa implementar um processo ou solução que previna a fraude, ou pelo menos minimize o risco de fraude.

- Legal issues. Many types of incidents can result in expensive legal issues. For instance, if somebody hacks into your system and steals data from your database, even if the information they steal costs nothing, your organization might face legal repercussions for failing to provide adequate database security. This is especially true if you are subject to HIPAA, PCI-DSS or other compliance regulations.

- Roubo ou dano de dados. Se seus segredos comerciais forem roubados, você poderá perder negócios para seus concorrentes.

- Quando os sistemas falham em realizar suas funções primárias, seus funcionários podem não conseguir trabalhar e os clientes podem não conseguir comprar produtos do seu site.

Você precisa identificar e, em seguida, priorizar os riscos de segurança da informação para que possa alocar recursos de maneira inteligente para melhorar a segurança de TI. Você pode escolher uma abordagem qualitativa ou quantitativa:

- Métodos qualitativos avaliam riscos com base em categorias ou níveis não numéricos (por exemplo, baixo, moderado e alto). Abordagens qualitativas são geralmente mais simples e fáceis do que técnicas quantitativas, especialmente se esta for a sua primeira IT risk assessment. Esta é frequentemente a melhor abordagem para pequenas e médias empresas.

- As técnicas quantitativas envolvem atribuir valores numéricos à probabilidade do risco e à perda monetária com base em uma matriz. As abordagens quantitativas geralmente exigem mais tempo e dinheiro para serem implementadas do que os métodos qualitativos, mas os resultados são mais úteis para análises detalhadas de custo-benefício. Portanto, essa abordagem é frequentemente mais adequada para organizações de maior porte.

Priorização Qualitativa de Riscos

Uma priorização qualitativa de risco começa por determinar duas coisas para cada risco:

- Quanto dinheiro sua empresa perderá se o evento de risco ocorrer

- A probabilidade de este evento de risco acontecer

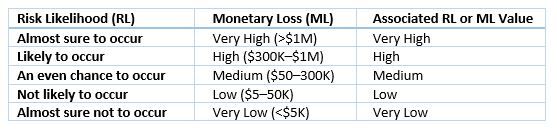

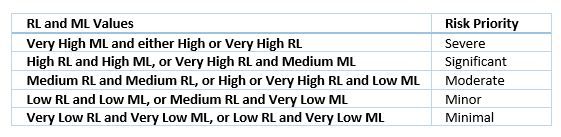

Utilize uma tabela como a abaixo para atribuir um valor de gravidade a cada um desses fatores.

Em seguida, use os valores desses dois fatores para priorizar os riscos. Por exemplo, se a inatividade do sistema resultasse em perdas financeiras Muito Altas e a chance de inatividade for Alta, então esse risco tem uma prioridade Severa. No entanto, se a inatividade resultasse em perda de uma quantia Baixa de dinheiro e a chance de inatividade for Alta, então esse risco tem uma prioridade Moderada. Aqui está um exemplo de uma tabela de priorização de riscos muito simples:

Priorização Quantitativa de Riscos

As avaliações quantitativas avaliam o risco com base em números, onde os significados e a proporcionalidade dos valores são mantidos pela organização. Esse tipo de avaliação suporta mais efetivamente análises de custo-benefício. Os benefícios das avaliações quantitativas podem, em alguns casos, ser superados pelos custos do tempo e esforço dos especialistas, e a possível implantação e uso de ferramentas necessárias para fazer tais avaliações.

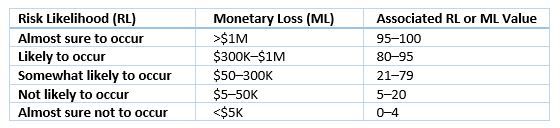

Mais uma vez, você começa avaliando a probabilidade de o evento de risco ocorrer e quanto dinheiro sua empresa perderá se isso acontecer. Em seguida, você atribui um valor numérico a cada um desses fatores usando uma tabela como esta:

Multiplique os valores de RL e ML e utilize uma tabela como a seguinte para calcular a prioridade de cada risco:

Usando os resultados da sua priorização de riscos

Uma vez que você tenha identificado e priorizado seus riscos, precisa estabelecer um plano de gerenciamento de riscos — e obter a aprovação da alta gestão da sua empresa para que você possa obter um orçamento para implementá-lo. O plano de gerenciamento de riscos detalhado fornece um caso de negócio para o financiamento. Não é suficiente dizer “nossos sistemas podem ser invadidos”; você precisa mostrar o impacto que esse risco teria nos negócios — qual é o problema empresarial quando alguém consegue invadir seus sistemas e roubar segredos comerciais ou dados de clientes? Você está demonstrando o retorno sobre o investimento para medidas de mitigação de riscos, como garantir que os sistemas estejam atualizados com o software antivírus adequado instalado, ou implementar um sistema de defesa contra intrusões (IDS) ou sistema de prevenção de intrusões (IPS).

Se você escolher uma abordagem qualitativa ou quantitativa para IT security risk assessment e priorização, está construindo a base para a segurança de TI na sua organização.

Assista a este webinar de avaliação de risco de TI gravado para aprender as melhores práticas na criação de um processo contínuo de avaliação e mitigação de riscos.

Compartilhar em

Saiba Mais

Sobre o autor

Ilia Sotnikov

VP de Experiência do Usuário

Ilia Sotnikov é Estrategista de Segurança & Vice-Presidente de Experiência do Usuário na Netwrix. Ele tem mais de 20 anos de experiência em cibersegurança, bem como experiência em gestão de TI durante seu tempo na Netwrix, Quest Software e Dell. No seu cargo atual, Ilia é responsável pela capacitação técnica, design de UX e visão de produto em todo o portfólio de produtos. As principais áreas de especialização de Ilia são segurança de dados e gestão de riscos. Ele trabalha em estreita colaboração com analistas de empresas como Gartner, Forrester e KuppingerCole para obter um entendimento mais profundo das tendências de mercado, desenvolvimentos tecnológicos e mudanças na paisagem da cibersegurança. Além disso, Ilia é um colaborador regular no Forbes Tech Council, onde compartilha seu conhecimento e percepções sobre ameaças cibernéticas e melhores práticas de segurança com a comunidade de TI e negócios em geral.

Saiba mais sobre este assunto

Mercado de soluções de Privileged Access Management: guia 2026

Leis de Privacidade de Dados por Estado: Abordagens Diferentes para a Proteção da Privacidade

Exemplo de Análise de Risco: Como Avaliar Riscos

O Triângulo da CIA e Sua Aplicação no Mundo Real

O que é Gerenciamento de Registros Eletrônicos?