Identificare e dare priorità ai rischi per la sicurezza delle informazioni

Jan 4, 2018

Il rischio per la sicurezza delle informazioni è la potenzialità che le minacce sfruttino vulnerabilità e causino perdite finanziarie. Le organizzazioni devono valutare i rischi sia in termini di probabilità che di impatto, quindi prioritarizzarli utilizzando metodi qualitativi per semplicità o approcci quantitativi per precisione. Questa prioritarizzazione consente investimenti informati in controlli che mitigano il tempo di inattività del sistema, il furto di dati, le frodi e i fallimenti nel rispetto delle normative.

Il rischio per la sicurezza delle informazioni è la possibilità che una minaccia data sfrutti le vulnerabilità di uno o più asset e quindi causi una perdita finanziaria per l'organizzazione. Ad esempio, se i tuoi sistemi si fermano, quanto denaro perderà la tua azienda a causa del tempo di inattività? La gravità di un rischio specifico dipende dalle specificità della tua organizzazione. Per un'introduzione più approfondita alla valutazione del rischio, si prega di fare riferimento a queste best practice per la valutazione dei rischi. In questo post, esploreremo due approcci alla priorità dei rischi: uno qualitativo e uno quantitativo.

Poiché il rischio per la sicurezza delle informazioni è la probabilità di perdita finanziaria, indipendentemente dall'approccio che scegli, il primo passo è considerare come la tua organizzazione guadagna denaro, come dipendenti e beni influenzano la redditività dell'azienda e quali rischi potrebbero comportare grandi perdite monetarie per l'azienda. Dopo ciò, dovresti pensare a come potresti migliorare la tua infrastruttura IT per ridurre i rischi che potrebbero portare alle maggiori perdite finanziarie.

Ecco alcuni dei principali rischi nella sicurezza delle informazioni che dovresti considerare:

- Gli aggressori possono alterare i dati elettronici o rubarli e farne un uso improprio, o ottenere l'uso illegale di un computer o di un sistema. Ad esempio, se qualcuno utilizza con successo dati fraudolenti per acquistare un prodotto dal tuo negozio online, la tua azienda perderà denaro. Pertanto, è necessario implementare un processo o una soluzione che prevenga la frode, o almeno riduca il rischio di frode.

- Questioni legali. Molti tipi di incidenti possono portare a costose questioni legali. Ad esempio, se qualcuno viola il tuo sistema e ruba dati dal tuo database, anche se le informazioni rubate non hanno valore, la tua organizzazione potrebbe affrontare ripercussioni legali per non aver fornito adeguata database security. Questo è particolarmente vero se sei soggetto a normative come HIPAA, PCI-DSS o altre regolamentazioni di conformità.

- Furto o danneggiamento di dati. Se i tuoi segreti commerciali vengono rubati, potresti perdere affari a favore dei tuoi concorrenti.

- Quando i sistemi non riescono a svolgere le loro funzioni principali, i tuoi dipendenti potrebbero non essere in grado di lavorare e i clienti potrebbero non essere in grado di acquistare prodotti dal tuo sito web.

È necessario identificare e poi dare priorità ai rischi per la sicurezza delle informazioni in modo da poter allocare saggiamente le risorse per migliorare la sicurezza IT. Puoi scegliere un approccio qualitativo o quantitativo:

- I metodi qualitativi valutano il rischio in base a categorie o livelli non numerici (ad esempio, basso, moderato e alto). Gli approcci qualitativi sono generalmente più semplici e facili rispetto alle tecniche quantitative, soprattutto se si tratta della tua prima valutazione dei rischi IT. Questo è spesso il miglior approccio per le piccole e medie imprese.

- Le tecniche quantitative comportano l’assegnazione di valori numerici alla probabilità del rischio e alle perdite monetarie in base a una matrice. Gli approcci quantitativi richiedono generalmente più tempo e denaro per essere implementati rispetto ai metodi qualitativi, ma i risultati sono più utili per analisi dettagliate costi-benefici. Pertanto, questo approccio è spesso più appropriato per le organizzazioni di dimensioni maggiori.

Prioritizzazione qualitativa del rischio

Una priorizzazione qualitativa del rischio inizia determinando due cose per ogni rischio:

- Quanti soldi perderà la tua azienda se si verifica l'evento di rischio

- La probabilità che questo evento di rischio si verifichi

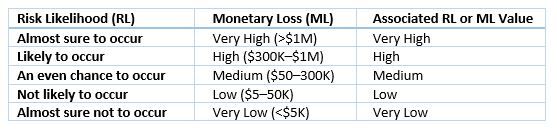

Utilizza una tabella come quella qui sotto per assegnare un valore di gravità a ciascuno di questi fattori.

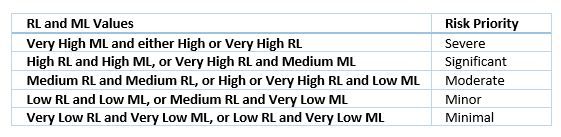

Quindi utilizzare i valori di questi due fattori per dare priorità ai rischi. Ad esempio, se il fermo del sistema comportasse perdite finanziarie Molto Alte e la probabilità di fermo è Alta, allora quel rischio ha una priorità Grave. Tuttavia, se il fermo comportasse la perdita di una quantità Bassa di denaro e la probabilità di fermo è Alta, allora questo rischio ha una priorità Moderata. Ecco un esempio di una tabella di priorità dei rischi molto semplice:

Prioritizzazione quantitativa del rischio

Le valutazioni quantitative misurano il rischio basandosi su numeri, dove i significati e la proporzionalità dei valori sono mantenuti dall'organizzazione. Questo tipo di valutazione supporta più efficacemente le analisi costo-beneficio. I benefici delle valutazioni quantitative possono, in alcuni casi, essere superati dai costi del tempo e dello sforzo degli esperti, e dalla possibile implementazione e uso di strumenti necessari per effettuare tali valutazioni.

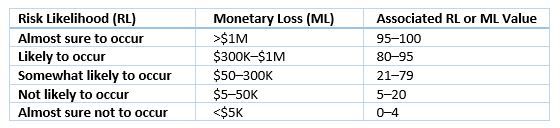

Anche in questo caso, inizi valutando la probabilità che l'evento di rischio si verifichi e quanto denaro perderà la tua azienda se ciò accade. Quindi assegni un valore numerico a ciascuno di questi fattori utilizzando una tabella come questa:

Moltiplica i valori RL e ML insieme e utilizza una tabella come la seguente per calcolare la priorità per ogni rischio:

Utilizzando i risultati della vostra priorità dei rischi

Una volta identificati e priorizzati i rischi, è necessario stabilire un piano di gestione del rischio — e farlo approvare dalla direzione della tua azienda per ottenere un budget per la sua implementazione. Il piano di gestione del rischio dettagliato fornisce un caso aziendale per il finanziamento. Non è sufficiente dire “i nostri sistemi potrebbero essere hackerati”; è necessario mostrare l'impatto che questo rischio avrebbe sull'attività — qual è il problema aziendale quando qualcuno può hackerare i tuoi sistemi e rubare segreti commerciali o dati dei clienti? Stai dimostrando il ritorno sull'investimento per le misure di mitigazione del rischio come assicurarsi che i sistemi siano aggiornati con un adeguato software antivirus installato, o implementando un sistema di difesa contro le intrusioni (IDS) o un sistema di prevenzione delle intrusioni (IPS).

Che tu scelga un approccio qualitativo o quantitativo per la valutazione del rischio e la priorità della IT security risk assessment, stai gettando le basi per la sicurezza IT nella tua organizzazione.

Guarda questo webinar registrato per imparare le migliori pratiche nell'istituire un processo continuo di valutazione e mitigazione dei rischi IT.

Condividi su

Scopri di più

Informazioni sull'autore

Ilia Sotnikov

VP dell'Esperienza Utente

Ilia Sotnikov è Security Strategist & Vice President of User Experience presso Netwrix. Vanta oltre 20 anni di esperienza nel campo della cybersecurity e dell'IT management durante il suo periodo in Netwrix, Quest Software e Dell. Nel suo ruolo attuale, Ilia è responsabile dell'abilitazione tecnica, del design UX e della visione del prodotto per l'intero portafoglio di prodotti. Le principali aree di competenza di Ilia sono la sicurezza dei dati e la gestione del rischio. Lavora a stretto contatto con analisti di aziende come Gartner, Forrester e KuppingerCole per acquisire una comprensione più profonda delle tendenze di mercato, degli sviluppi tecnologici e dei cambiamenti nel panorama della cybersecurity. Inoltre, Ilia è un collaboratore regolare del Forbes Tech Council dove condivide la sua conoscenza e le sue intuizioni riguardo le minacce informatiche e le migliori pratiche di sicurezza con la più ampia comunità IT e business.

Scopri di più su questo argomento

Mercato delle soluzioni di Privileged Access Management: guida 2026

Leggi sulla Privacy dei Dati per Stato: Diversi Approcci alla Protezione della Privacy

Esempio di Analisi del Rischio: Come Valutare i Rischi

Il Triangolo CIA e la sua applicazione nel mondo reale

Cos'è la gestione dei documenti elettronici?