Data Classification per la conformità: Analizzando le sfumature

Dec 1, 2023

La classificazione dei dati è essenziale per raggiungere, mantenere e dimostrare la conformità con una vasta gamma di regolamenti e standard. Ad esempio, PCI DSS, HIPAA, SOX e GDPR hanno scopi e requisiti diversi, ma la classificazione dei dati è necessaria per la conformità con tutti essi — dopotutto, è necessario identificare e etichettare correttamente i registri sanitari, le informazioni dei titolari di carte, i documenti finanziari e altri dati regolamentati per proteggere adeguatamente tali dati.

Questa guida offre metodi efficaci per affrontare la Netwrix Data Classification per la conformità in base alle normative e agli standard applicabili alla tua organizzazione.

Contenuto correlato selezionato:

Perché le aziende devono classificare i dati secondo diverse normative di conformità?

Le normative di conformità per la classificazione dei dati sono prescritte da varie leggi e standard specifici per settori e regioni. Queste leggi e standard mirano a garantire che le organizzazioni gestiscano i dati in modo che ne assicurino la privacy, la sicurezza e l'uso etico.

Il rispetto di queste normative aiuta le organizzazioni a proteggere le informazioni sensibili in modo da poter evitare data breaches, conseguenze legali e pesanti multe. La conformità costruisce anche fiducia con i clienti e gli stakeholder dimostrando un impegno nel mantenere la data privacy e la sicurezza.

Come incide la conformità dei dati sulle imprese?

Il rispetto dei requisiti per la Data Security e la privacy offre alle aziende una vasta gamma di vantaggi, tra cui i seguenti:

- Riduzione del rischio di danni finanziari — Il mancato rispetto delle normative di conformità può comportare multe sostanziose, penalità o azioni legali, che possono impattare significativamente sulle finanze e sulla reputazione di un'azienda.

- Protezione della reputazione e della fiducia — Adottare le normative sulla conformità dei dati aiuta a costruire fiducia con clienti, clientela e altre parti interessate.

- Riduzione del rischio di violazioni della sicurezza — Seguire le normative di conformità riduce la probabilità di violazioni dei dati e tutte le loro costose conseguenze, inclusi i disagi alle operazioni aziendali e danni duraturi al marchio.

- Efficienza operativa e trasparenza — Raggiungere e mantenere la conformità spesso richiede un approccio più strutturato e organizzato alla gestione dei dati, che può aumentare l'efficienza operativa, la gestione dei dati e la trasparenza nelle pratiche commerciali.

- Accesso al mercato globale — Il rispetto degli standard internazionali di conformità dei dati come il GDPR dell'UE può consentire alle imprese di operare in un mercato più ampio ed espandere la loro base di clienti.

- Innovazione e vantaggio competitivo — Le aziende che danno priorità alla conformità dei dati sono spesso meglio posizionate per adattarsi alle tecnologie emergenti e ai cambiamenti normativi, offrendo loro un vantaggio competitivo sul mercato.

- Fedeltà del cliente — La conformità dimostra un impegno nella protezione dei dati dei clienti e dei diritti alla privacy, il che è essenziale per costruire e mantenere forti relazioni con i clienti.

Quali sono le principali sfide nella classificazione dei dati per la conformità?

La notevole complessità dei requisiti di conformità in evoluzione rappresenta un ostacolo per molte organizzazioni. Infatti, gli ufficiali di conformità riferiscono che una delle loro principali sfide relative alla conformità è la velocità e il volume del cambiamento normativo.

Un altro problema principale è la mancanza di risorse qualificate; infatti, il 60% dei professionisti della cybersecurity segnala che la carenza globale di talenti nel settore della cybersecurity mette a rischio la loro organizzazione. Un'altra sfida importante è il focus: sebbene il 95% delle organizzazioni riconosca la data privacy come un imperativo aziendale, solo il 33% dei professionisti della sicurezza elenca la protezione e la governance dei dati come responsabilità principali del proprio lavoro.

Come possono le organizzazioni costruire un buon modello di classificazione dei dati?

Organizations are free to design their own data classification models and categories to achieve compliance. While this allows you to create systems that meet your business needs, it can be complicated to establish a data classification policy that ensures sensitive data is handled according to risk level across the information lifecycle.

Un buon punto di partenza è definire un modello iniziale di Netwrix Data Classification e poi aggiungere livelli più granulari in base ai tipi di dati che raccogli e alle tue specifiche obbligazioni di conformità. Ad esempio, potresti iniziare con le tre categorie di base Restrette, Private e Pubbliche, e poi implementare ulteriori livelli se hai a che fare con sfide multi-giurisdizionali o con la dispersione dei dati tra repository interni ed esterni.

La vostra data protection policy dovrebbe includere anche disposizioni per la scalabilità. Man mano che la vostra organizzazione cresce, il vostro schema di classificazione deve adattarsi per gestire un volume e una varietà di dati sempre maggiori. Questo è particolarmente importante quando si ha a che fare con contenuti complessi e diversificati, come insiemi di dati strutturati, semi-strutturati e non strutturati, ognuno dei quali potrebbe contenere più tipi di dati che richiedono una classificazione dettagliata.

Infine, essere conformi e dimostrare la conformità sono due questioni diverse, quindi il vostro modello di classificazione dei dati dovrebbe essere progettato anche con la prontezza di audit in mente. Molte organizzazioni faticano a superare gli audit di conformità a causa del livello di documentazione e prove richieste, anche se hanno uno schema di classificazione appropriato in atto. Le scadenze strette associate agli audit di conformità non lasciano molto tempo extra per raccogliere prove e rapporti, specialmente quando si mantengono le operazioni aziendali quotidiane.

Classificazione dei dati per regolamenti che proteggono le informazioni personali identificabili (PII)

Le informazioni personali identificabili (PII) sono dati che potrebbero essere utilizzati per identificare, contattare o localizzare un individuo specifico o distinguere una persona da un'altra. Esempi di PII possono includere:

- Nome

- Data di nascita

- Indirizzo

- Numero di previdenza sociale

- Numero della patente di guida rilasciata dallo stato

- Numero della carta d'identità rilasciata dallo stato, numero del passaporto

- Numero della carta di credito

- Numero di conto finanziario in combinazione con un codice o una password che consente l'accesso al conto

- Informazioni sull'assicurazione medica o sanitaria

Quando considerati separatamente, alcuni di questi dettagli potrebbero non sembrare estremamente sensibili. Tuttavia, l'Ufficio di Contabilità Generale degli Stati Uniti stima che l'identità dell'87% degli americani possa essere determinata utilizzando una combinazione del sesso della persona, data di nascita e codice ZIP. Di conseguenza, se una violazione di quei tre elementi potrebbe anche compromettere il nome dell'individuo, indirizzo di casa, SSN o altri dati personali, quegli elementi dovrebbero essere considerati sensibili.

Le leggi federali proteggendo PII includono:

- Gramm-Leach-Bliley Act — Informazioni finanziarie

- Health Insurance Portability and Accountability Act (HIPAA) — Informazioni sanitarie

- Family Educational Rights and Privacy Act (FERPA) — I registri educativi degli studenti

- Children’s Online Privacy Protection Act (COPPA) — Dati Personali Identificabili (PII) di minori di 13 anni

Per ottenere efficacemente la classificazione dei dati PII, è necessario determinare quanto segue:

- Il livello di riservatezza che i dati richiedono

- L'impatto potenziale che una violazione delle informazioni personali o una corruzione dei dati potrebbe causare alle persone coinvolte

- L'importanza della disponibilità dei dati

Contenuti correlati selezionati:

Data Classification per NIST 800-53

L'Istituto Nazionale di Standard e Tecnologia (NIST) fornisce linee guida per aiutare le organizzazioni a migliorare la sicurezza dei dati. La Pubblicazione Speciale (SP) 800-53 del NIST dettaglia i controlli di sicurezza e privacy per i sistemi informativi federali e le organizzazioni, inclusi i modi in cui le agenzie dovrebbero mantenere i loro sistemi, applicazioni e integrazioni per garantire la riservatezza, l'integrità e la disponibilità.

NIST 800-53 è obbligatorio per tutte le agenzie federali e i loro appaltatori. È utile anche per le organizzazioni del settore privato.

Cosa richiede il NIST 800-53 in termini di Netwrix Data Classification?

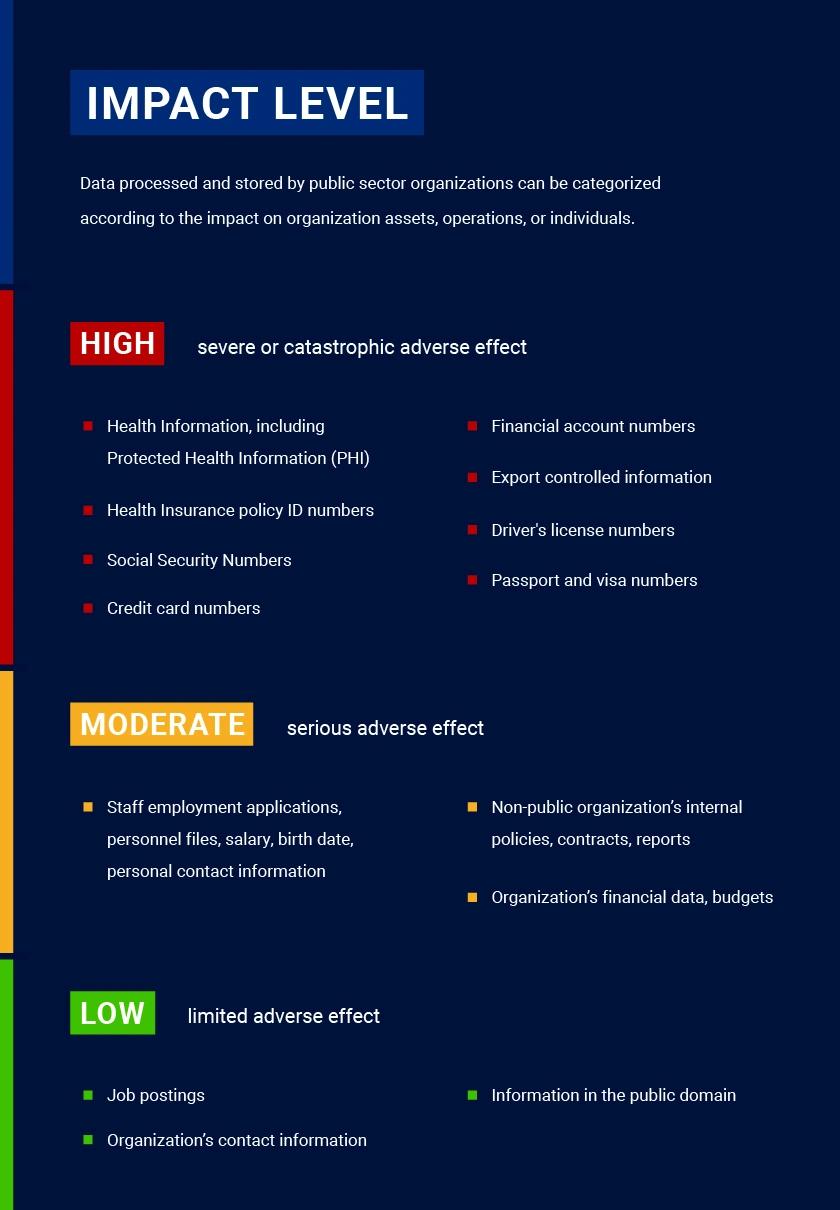

Lo standard di Netwrix Data Classification per NIST prevede tre categorie: impatto basso, impatto moderato e impatto elevato. Queste categorie vengono assegnate in base al potenziale danno sulle operazioni dell'agenzia, sugli asset dell'agenzia o sugli individui che potrebbe derivare dalla divulgazione non autorizzata dei dati da parte di un attore interno o esterno con intenti malevoli.

Viene assegnato un valore di impatto per ciascun obiettivo di sicurezza (confidenzialità, integrità e disponibilità), che viene utilizzato per assegnare il livello complessivo di impatto sulla sicurezza. La politica di NIST 800-53 data classification policy impiega il concetto di “massimo livello”, il che significa che il livello finale assegnato è il più alto tra gli input di confidenzialità, integrità e disponibilità. Pertanto, se una delle tre aree è classificata come ad alto impatto, il livello complessivo di NIST data classification è ad alto impatto.

Quali tipi di dati sono protetti secondo NIST 800-53?

Non ci sono livelli espliciti di classificazione dei dati per NIST allo stesso modo di alcuni altri standard. Tuttavia, la NIST Special Publication 800-53 Rev. 5 delinea le seguenti categorie:

- Informazioni Classificate — NIST non definisce specificamente i livelli di informazioni classificate, come Confidenziale, Segreto e Top Secret; sono generalmente disciplinati da standard e protocolli governativi separati, come quelli delineati dall'Ordine Esecutivo 13526.

- Informazioni Non Classificate Controllate (CUI) — CUI sono dati che non sono Informazioni Classificate ma che richiedono comunque di essere protetti. Ad esempio, alcuni dati possono essere considerati come CUI perché la loro divulgazione impropria potrebbe rappresentare un rischio per la sicurezza nazionale, richiedendo protezione nonostante non siano formalmente classificati.

- Informazioni non classificate — Si tratta di informazioni generali che non sono abbastanza sensibili da giustificare particolari misure di protezione. Sono tipicamente utilizzate per contattare l'accesso aperto al pubblico.

- Le organizzazioni possono definire altre categorie. Ad esempio, il NIST suggerisce che la categoria “Pianificazione e Bilancio” può includere elementi come la formulazione del budget, la pianificazione delle risorse, documenti di politica fiscale e tributaria, che in generale hanno un basso livello di impatto sulla riservatezza, integrità e disponibilità. Tuttavia, si incoraggiano le organizzazioni a rivedere fattori speciali che potrebbero influenzare i livelli di impatto, come la pubblicazione anticipata di una bozza di bilancio.

Data Classification per ISO 27001

ISO/IEC 27001 è uno standard internazionale per l'istituzione, l'attuazione, la manutenzione e il miglioramento continuo di un sistema di gestione della sicurezza delle informazioni (ISMS). Questo standard volontario è utile per organizzazioni di tutte le industrie. Durante un audit ISO 27001, le organizzazioni devono dimostrare di avere una buona comprensione di quali siano i loro beni, il valore di ciascuno, la proprietà dei dati e gli scenari di utilizzo interno dei dati.

Quali tipi di dati sono protetti secondo la norma ISO 27001?

ISO/IEC 27001 non specifica un elenco esatto di informazioni regolamentate. Invece, ogni organizzazione dovrebbe determinare l'ambito dell'ambiente dei dati e eseguire una revisione di tutti i dati rientranti in tale ambito. L'ambito deve considerare le minacce interne ed esterne, i requisiti delle parti interessate e le dipendenze tra le attività dell'organizzazione.

Cosa richiede la ISO 27001 in termini di Netwrix Data Classification?

La classificazione delle informazioni è fondamentale per la conformità alla norma ISO 27001 poiché l'obiettivo è garantire che le informazioni ricevano un livello adeguato di protezione. Lo standard ISO richiede alle aziende di eseguire l'inventario e la classificazione degli asset informativi, assegnare proprietari alle informazioni e definire procedure per l'uso accettabile dei dati.

Non esiste una specifica politica di classificazione dei dati ISO 27011 che specifichi quali security controls dovrebbero essere applicati ai dati classificati. Piuttosto, la sezione A.8.2 fornisce le seguenti istruzioni:

- Classificare i dati — Le informazioni dovrebbero essere classificate in base ai requisiti legali, al valore e alla sensibilità alla divulgazione o modifica non autorizzata. Il framework non fornisce esempi precisi di livelli di classificazione, quindi le organizzazioni possono sviluppare i propri schemi. Spesso si utilizzano tre o quattro livelli di classificazione, come Riservato, Confidenziale e Pubblico.

- Etichettare i dati — L'organizzazione dovrebbe sviluppare procedure per etichettare le informazioni secondo il proprio schema di classificazione. Il processo include l'etichettatura dei dati sia in formati digitali che fisici. Il sistema di etichettatura deve essere chiaro e facile da gestire.

- Stabilire regole per la gestione dei dati — L'organizzazione deve stabilire regole per proteggere i dati in base alla loro classificazione, come restrizioni di accesso o crittografia.

Data Classification per il GDPR

L'inventario dei dati e la classificazione sono anche critici per la conformità al General Data Protection Regulation (GDPR) dell'UE. Il testo del GDPR dell'UE non utilizza i termini "inventario dei dati" o "mappatura", ma questi processi sono essenziali per proteggere i dati personali e gestire un programma di data security che sia conforme alla legge sulla privacy dei dati. Ad esempio, l'inventario dei dati è il primo passo per conformarsi al requisito di gestire i registri delle attività di trattamento, inclusa l'istituzione delle categorie di dati, lo scopo del trattamento e una descrizione generale delle soluzioni tecniche pertinenti e delle misure di sicurezza organizzativa.

Le organizzazioni devono eseguire una valutazione d'impatto sulla protezione dei dati (DPIA) che copra tutti i processi coinvolti nella raccolta, conservazione, utilizzo o cancellazione dei dati personali. La DPIA dovrebbe anche valutare il valore o la riservatezza delle informazioni e la potenziale violazione dei diritti alla privacy o il disagio che gli individui potrebbero subire in caso di violazione della sicurezza.

Contenuti correlati selezionati:

[Guida Gratuita] Checklist per la Conformità al GDPRQuali dati personali sono protetti dal GDPR?

Il GDPR definisce i dati personali come qualsiasi informazione che può identificare una persona fisica, direttamente o indirettamente, come:

- Nome

- Numero di identificazione

- Dati di localizzazione

- Identificativo online

- Uno o più fattori specifici dell'identità fisica, fisiologica, genetica, mentale, economica, culturale o sociale della persona

Cosa richiede il GDPR in termini di Netwrix Data Classification?

Per implementare correttamente la classificazione dei dati GDPR, le organizzazioni potrebbero dover considerare i seguenti fatti riguardanti i dati:

- Tipo di dati (informazioni finanziarie, dati sulla salute, ecc.)

- Base per la protezione dei dati

- Categorie di individui coinvolti (clienti, pazienti, ecc.)

- Categorie di destinatari (specialmente fornitori terzi internazionali)

Contenuti correlati selezionati:

Spiegazione dell'infrastruttura di classificazione dei file di Microsoft (FCI)Tenuta dei registri per il GDPR e il framework ISO 27001

I requisiti di registrazione per la conformità al GDPR sono molto simili a quelli descritti sopra per la conformità a ISO 27001, quindi seguire l'approccio di ISO 27001 aiuta le aziende a soddisfare i requisiti del GDPR altresì.

Data Classification per PCI DSS

Lo standard di sicurezza dei dati per l'industria delle carte di pagamento (PCI DSS) è stato sviluppato per proteggere i dati dei titolari di carta a livello globale. Le organizzazioni devono implementare misure tecniche e operative per mitigare le vulnerabilità e proteggere le transazioni con carte di pagamento.

Cos'è l'informazione della carta di pagamento?

Le informazioni sulla carta di pagamento sono definite come un numero di carta di credito (noto anche come numero di conto principale o PAN) in combinazione con uno o più dei seguenti elementi di dati:

- Nome del titolare della carta

- Codice del servizio

- Data di scadenza

- Valore CVC2, CVV2 o CID

- PIN o blocco PIN

- Contenuto della banda magnetica di una carta di credito

Cosa richiede il PCI DSS in termini di Netwrix Data Classification?

La classificazione dei dati PCI comporta la classificazione degli elementi dei dati del titolare della carta in base al loro tipo, alle autorizzazioni di archiviazione e al livello di protezione richiesto. Le organizzazioni devono documentare tutte le istanze dei dati del titolare della carta e assicurarsi che tali dati non esistano al di fuori dell'ambiente definito del titolare della carta.

Secondo il Netwrix 2020 Data Risk and Security Report, il 75% delle organizzazioni finanziarie che classificano i dati può rilevare l'abuso di dati in pochi minuti, mentre quelle che non lo fanno hanno per lo più bisogno di giorni (43%) o mesi (29%). Questo sottolinea l'importanza della classificazione dei dati ai fini della conformità PCI DSS.

Il 75% delle organizzazioni finanziarie che classificano i dati riesce a rilevare l'uso improprio dei dati in pochi minuti, mentre quelle che non lo fanno hanno per lo più bisogno di giorni (43%) o mesi (29%)

Fonte: 2020 Data Risk & Security Report

Classificazione dei dati per HIPAA

La regola di sicurezza HIPAA stabilisce misure di salvaguardia amministrative, fisiche e tecniche di base per garantire la riservatezza, l'integrità e la disponibilità delle informazioni sanitarie protette (PHI). Le PHI elettroniche (ePHI) sono qualsiasi PHI memorizzata o trasmessa tramite supporti elettronici. I supporti di memorizzazione elettronici includono dischi rigidi di computer così come supporti rimovibili come dischi ottici e schede di memoria. I mezzi di trasmissione includono internet o reti private.

La classificazione dei dati PHI include i seguenti dettagli su un paziente:

- Nome

- Indirizzo

- Qualsiasi data direttamente collegata a un individuo (come la data di nascita, data di ammissione o dimissione, o data di morte), così come l'età esatta degli individui oltre i 89 anni

- Numero di telefono o fax

- Indirizzo email

- Numero di previdenza sociale

- Numero del record medico

- Numero del beneficiario del piano sanitario o dell'assicurazione sanitaria

- Identificativo del veicolo, numero di serie o numero di targa

- Web URL o indirizzo IP

- Identificatori biometrici, come impronta digitale, impronta vocale o foto del viso intero

- Qualsiasi altro numero identificativo unico, caratteristica o codice

Cosa richiede l'HIPAA in termini di Netwrix Data Classification?

HIPAA richiede alle organizzazioni di garantire l'integrità dell'ePHI e proteggerlo da alterazioni o distruzioni non autorizzate. Pertanto, ogni entità coperta o associato commerciale deve inventariare il proprio ePHI e identificare i rischi per la sua riservatezza, disponibilità e integrità. L'organizzazione deve identificare dove l'ePHI è memorizzato, ricevuto, mantenuto o trasmesso. Le organizzazioni possono raccogliere questi dati esaminando progetti passati, eseguendo interviste e revisionando la documentazione.

Le linee guida per la classificazione dei dati HIPAA richiedono di raggruppare i dati secondo il loro livello di sensibilità. La classificazione dei dati aiuterà a determinare i controlli di sicurezza di base per la protezione dei dati. Le organizzazioni possono iniziare con una semplice classificazione dei dati a tre livelli:

- Dati riservati/confidenziali — Dati la cui divulgazione, alterazione o distruzione non autorizzata potrebbe causare danni significativi. Questi dati richiedono il massimo livello di sicurezza e un accesso controllato seguendo il principio del privilegio minimo necessario.

- Dati interni — Dati la cui divulgazione, alterazione o distruzione non autorizzata potrebbe causare danni di livello basso o moderato. Questi dati non sono destinati alla pubblicazione pubblica e richiedono controlli di sicurezza ragionevoli.

- Dati pubblici — Anche se i dati pubblici non necessitano di protezione contro l'accesso non autorizzato, richiedono comunque protezione contro la modifica o la distruzione non autorizzata.

Classificazione dei dati per SOX

Mentre il Sarbanes-Oxley Act (SOX) non impone specificamente la classificazione dei dati, implementare pratiche solide di classificazione dei dati è un passo fondamentale per allinearsi ai suoi obiettivi. Classificando e proteggendo i dati finanziari sensibili, le aziende possono rafforzare i controlli interni, prevenire l'accesso non autorizzato e mantenere l'accuratezza e l'integrità delle informazioni finanziarie — aspetti indispensabili della SOX compliance.

Cosa richiede SOX in termini di Netwrix Data Classification?

Una corretta classificazione dei dati può aiutare a conformarsi alle seguenti sezioni del SOX:

- Sezione 302: Responsabilità aziendale per i rapporti finanziari — Richiede che l'amministratore delegato e il direttore finanziario certifichino l'accuratezza dei rapporti finanziari. La Netwrix Data Classification può aiutare le organizzazioni a garantire l'accuratezza e l'affidabilità delle loro informazioni finanziarie.

- Sezione 404: Valutazione dei Controlli Interni — Richiede alle aziende di mantenere controlli interni adeguati per la rendicontazione finanziaria. Una corretta Data Classification è essenziale per sapere quali dati richiedono quale livello di protezione.

- Sezione 802: Pene penali per la modifica di documenti — Proibisce la modifica, distruzione o occultamento di registrazioni. Una corretta Data Classification aiuta nell'identificare documenti cruciali e nell'applicare i controlli appropriati per prevenire modifiche o cancellazioni non autorizzate.

Classificazione dei dati per il California Consumer Protection Act (CCPA)

The California Consumer Protection Act (CCPA) is a robust privacy law that aims to give consumers more control over their personal information collected by businesses. While the CCPA doesn’t explicitly prescribe data classification methodologies, it heavily emphasizes the protection and categorization of consumer data. CCPA data classification is vital for compliance as it enables businesses to effectively manage and safeguard the personal information they collect. By categorizing data based on its sensitivity, businesses can more readily identify, control and protect personal information as required by the CCPA.

Cosa richiede il CCPA in termini di Netwrix Data Classification?

Ai sensi del CCPA, le organizzazioni sono tenute ad adottare misure che coinvolgono la classificazione e la gestione dei dati personali in modo che garantisca la protezione e la privacy delle informazioni dei consumatori. Ancora una volta, sebbene il CCPA non prescriva esplicitamente metodologie di classificazione dei dati, richiede che le aziende intraprendano diverse azioni:

- Identificare e categorizzare le informazioni personali — Le aziende devono identificare e categorizzare i tipi di informazioni personali che raccolgono, elaborano o memorizzano. Questo include, ma non si limita a:

- Nomi

- Indirizzi

- Numeri di previdenza sociale

- Dati biometrici

- Informazioni sulla geolocalizzazione

- Identificatori online

- Implementare misure di sicurezza — La legge richiede alle organizzazioni di stabilire misure di sicurezza robuste per salvaguardare i dati personali. La crittografia, i controlli di accesso e altre pratiche di sicurezza sono comunemente utilizzati per proteggere i dati sensibili.

- Difendere i diritti dei consumatori — Il CCPA garantisce ai consumatori diritti riguardo alle loro informazioni personali, inclusi il diritto di sapere quali dati vengono raccolti, il diritto di richiedere la cancellazione dei propri dati e il diritto di opporsi alla vendita dei propri dati. La classificazione dei dati aiuta nell'identificazione e gestione dei dati soggetti a questi diritti in modo che le organizzazioni possano rispondere adeguatamente alle richieste dei consumatori.

- Garantire trasparenza e responsabilità — Le aziende devono essere trasparenti riguardo alle loro pratiche di gestione dei dati e responsabili del modo in cui trattano le informazioni dei consumatori. La Netwrix Data Classification supporta questi requisiti consentendo alle organizzazioni di documentare e dimostrare i loro processi di gestione dei dati e gli sforzi di conformità.

Classificazione dei dati per la Cybersecurity Maturity Model Certification

Il Cybersecurity Maturity Model Certification (CMMC) è un framework sviluppato dal Dipartimento della Difesa degli Stati Uniti (DoD) per migliorare la postura di cybersecurity dei contraenti e subcontraenti della difesa. Un componente principale del CMMC è l'enfasi sulla protezione e categorizzazione delle informazioni sensibili. La Data classification consente alle organizzazioni di categorizzare e proteggere sistematicamente i dati sensibili, allineandosi con gli obiettivi di sicurezza delineati nel framework CMMC.

Cosa richiede CMMC in termini di Netwrix Data Classification?

CMMC comprende cinque livelli di maturità della sicurezza informatica, con livelli superiori che impongono controlli più rigorosi per la protezione delle informazioni sensibili:

- Livello 1: Igiene cibernetica di base — Questo livello si concentra sui controlli e sulle pratiche di base della sicurezza informatica, come il mantenimento del software antivirus, la definizione di requisiti basilari per le password e la realizzazione di formazione sulla sicurezza informatica per i dipendenti.

- Livello 2: Igiene Informatica Intermedia — Il livello 2 include la creazione di politiche documentate e l'attuazione di processi controllati per garantire un approccio più strutturato alla cybersecurity.

- Livello 3: Buona igiene informatica — Il Livello 3 rappresenta un notevole avanzamento nelle pratiche di cybersecurity di un'organizzazione. Comprende l'implementazione di un insieme completo e ben documentato di politiche e pratiche di sicurezza. Questo livello è in linea con la protezione del CUI, come definito in precedenza.

- Livello 4: Proattivo — Al Livello 4, le organizzazioni devono dimostrare un approccio proattivo alla cybersecurity, inclusa la revisione e l'adattamento delle pratiche di cybersecurity regolarmente per affrontare minacce più complesse ed evolutive, come le minacce persistenti avanzate (APTs).

- Livello 5: Avanzato/Progressivo — Le organizzazioni a questo livello dimostrano un approccio avanzato e altamente adattivo alla cybersecurity. Ciò include il monitoraggio continuo, la revisione e il miglioramento dei processi e delle pratiche di cybersecurity per rilevare e mitigare rapidamente minacce informatiche sofisticate.

La classificazione dei dati è essenziale per soddisfare i requisiti di ogni livello CMMC. Comporta l'applicazione di etichette ai dati e poi l'implementazione di controlli di accesso, crittografia e altre misure di sicurezza per proteggere adeguatamente tali dati. Classificare efficacemente i dati rafforza anche la resilienza informatica degli appaltatori della difesa nel dinamico panorama delle minacce odierne.

Classificazione dei dati per il Federal Information Security Management Act (FISMA)

La Federal Information Security Management Act (FISMA) fornisce un insieme di linee guida e standard di sicurezza. FISMA compliance è richiesta per le agenzie federali degli Stati Uniti, le agenzie statali che amministrano programmi federali come Medicare e le imprese private che hanno una relazione contrattuale con il governo degli Stati Uniti.

Cosa richiede FISMA in termini di Netwrix Data Classification?

I requisiti di classificazione dei dati FISMA impongono che le agenzie identifichino e categorizzino i vari tipi di informazioni che gestiscono. Questo comporta una valutazione dettagliata per distinguere tra diversi livelli di sensibilità per dati diversi, come le informazioni personali identificabili (PII) e la proprietà intellettuale (IP).

Altri requisiti chiave di FISMA includono i seguenti:

- Politiche e procedure di gestione dei dati — Si prevede che le agenzie federali stabiliscano politiche e procedure specifiche per la gestione delle diverse categorie di dati. Questo potrebbe comportare l'implementazione di controlli di accesso, crittografia, data loss prevention meccanismi e protocolli di sicurezza specifici per diverse categorie di informazioni. Ad esempio, le politiche potrebbero prescrivere che le informazioni personali identificabili (PII) siano crittografate sia in transito che in stato di riposo, mentre i documenti classificati potrebbero richiedere accesso ristretto e misure di controllo rigorose.

- Valutazione e gestione del rischio — FISMA impone un approccio completo alla gestione del rischio. Le agenzie sono tenute a condurre dettagliate risk assessments per varie categorie di dati e implementare controlli proporzionati al livello di rischio associato a ciascuna categoria.

- Audit e reporting — La conformità agli standard FISMA include regolari audit e reporting. La classificazione dei dati consente alle agenzie di dimostrare efficacemente la conformità evidenziando che sono applicati controlli di sicurezza adeguati per proteggere diverse categorie di dati e che questi sono sottoposti a valutazioni e audit regolari.

- Piani di risposta agli incidenti: Una classificazione dei dati efficace assiste nella risposta agli incidenti. Le agenzie possono sviluppare piani di risposta precisi e personalizzati per diverse categorie di dati, consentendo azioni rapide e appropriate in caso di violazione della sicurezza o incidente.

Netwrix Data Classification

Sommario

Le principali normative di conformità hanno molto in comune per quanto riguarda la data classification. In generale, le organizzazioni dovrebbero seguire questo processo:

- Definire lo scopo della data classification, come:

- Per mitigare i rischi associati alla divulgazione e all'accesso non autorizzati (ad esempio, PCI DSS)

- Per conformarsi agli standard industriali che richiedono la information classification (ad esempio, ISO 27001)

- Per salvaguardare i diritti dei soggetti dei dati e recuperare informazioni specifiche in un determinato lasso di tempo (ad esempio, GDPR)

- Definire l'ambito dell'ambiente dei dati e poi eseguire una revisione di tutti i dati rientranti nell'ambito.

- Definire i livelli di sensibilità dei dati e classificare i dati. Iniziare con un numero minimo di livelli per non complicare eccessivamente il processo.

- Sviluppare linee guida per la gestione dei dati per garantire la sicurezza di ogni categoria di dati.

Condividi su

Scopri di più

Informazioni sull'autore

Farrah Gamboa

Direttore Senior del Product Management

Senior Director of Product Management presso Netwrix. Farrah è responsabile della creazione e realizzazione della roadmap dei prodotti e soluzioni Netwrix relativi alla Sicurezza dei Dati e Audit & Compliance. Farrah ha oltre 10 anni di esperienza nel lavoro con soluzioni di sicurezza dei dati su larga scala, entrando in Netwrix dopo essere stata Technical Product Manager e QC Manager presso Stealthbits Technologies. Farrah ha una laurea in Ingegneria Industriale presso la Rutgers University.

Scopri di più su questo argomento

Browser Agents: quali sono i loro rischi per la sicurezza?

Tokenizzazione vs. crittografia: Scegliere l'approccio giusto per la protezione dei dati

8 migliori strumenti di classificazione dei dati per la scoperta automatizzata nel 2026

Mercato delle soluzioni di Privileged Access Management: guida 2026

I prossimi cinque minuti di conformità: costruire la Data Security That Starts with Identity in tutto l'APAC