Endpoint Management

Comblez les lacunes dans votre pile de sécurité avec Netwrix Endpoint Management — application continue et automatique des politiques pour les privilèges, le contrôle des appareils, la protection USB et au-delà.

Lisez leurs témoignages

Fait confiance par

Des configurations d'Endpoint Management non sécurisées et incohérentes dans des environnements multi-OS conduisent à des logiciels malveillants, à l'exfiltration de données, à la non-conformité et aux temps d'arrêt

Les droits d'administrateur local invitent les menaces de logiciels malveillants

Des droits d'administrateur local sont nécessaires pour certaines applications et processus, mais ils représentent de sérieux risques de sécurité.

Les appareils non contrôlés mettent les données en danger

Les clés USB, les imprimantes, le Bluetooth et tous les périphériques sont des points de sortie potentiels pour l'exfiltration de données.

Clés USB perdues, volées et non chiffrées

Les clés USB sans gestion à distance, effacement de données et réinitialisation de mot de passe sont plus facilement compromises.

Paramètres mal configurés et contrôles CIS

Les modifications de configuration non autorisées ou accidentelles entraînent des non-conformités et des vulnérabilités de sécurité.

Cas d'utilisation

Appliquez automatiquement les politiques d'Endpoint Management où que les utilisateurs travaillent

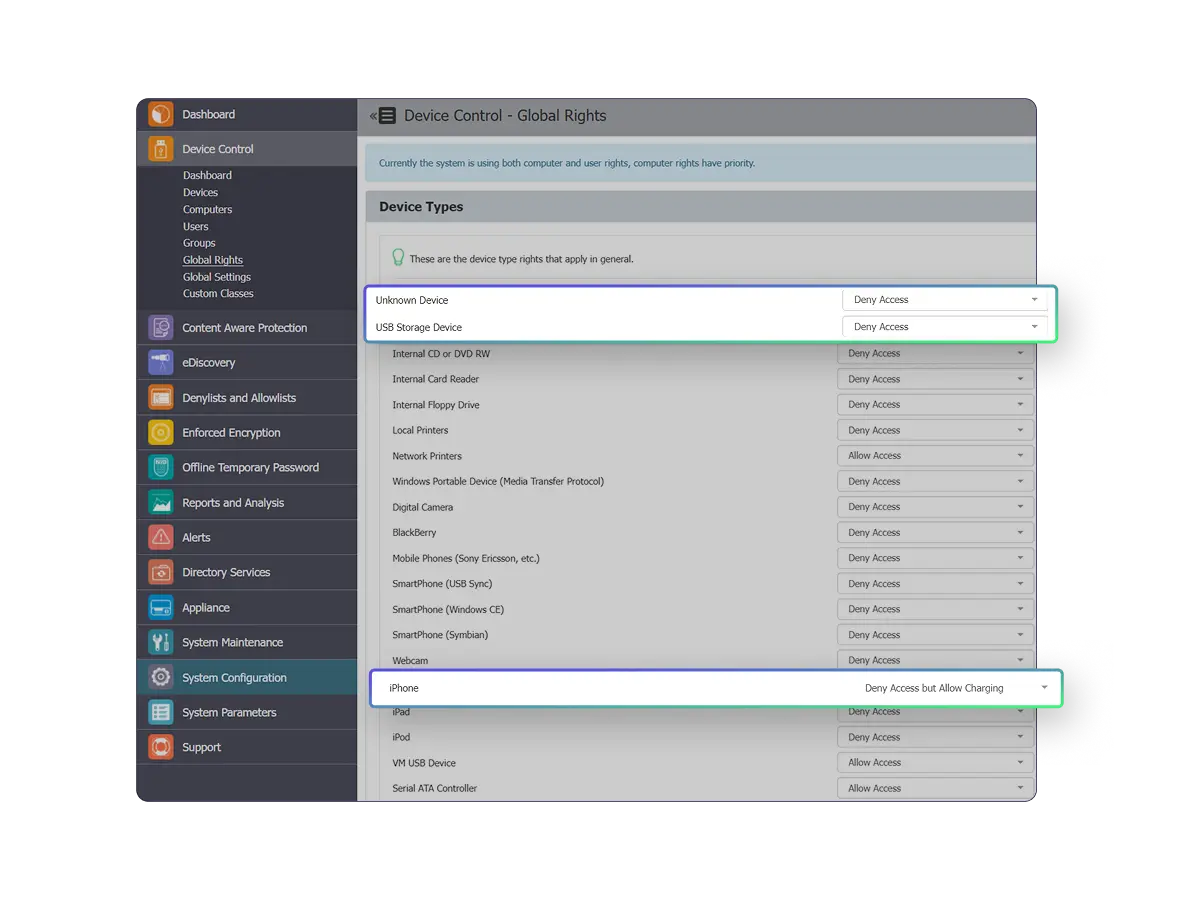

Contrôle des appareils

Gérez et surveillez les clés USB, les ports, les périphériques, les imprimantes, le Bluetooth, et plus encore. Prévenez la perte de données avec un contrôle granulaire des appareils à travers les systèmes d'exploitation.

Sécurité USB

Sécurisez les clés USB avec un chiffrement validé par FIPS et gérez-les de manière centralisée. Seul Netwrix offre l'effacement à distance, la réinitialisation du mot de passe et des contrôles granulaires.

Gestion des privilèges d'Endpoint

Bloquez les installations de logiciels non autorisées tout en autorisant les applications commerciales approuvées. Maintenez la productivité sans compromettre les normes de conformité des endpoints.

Surveillance de la conformité

Surveillez et établissez une référence pour les contrôles CIS sur les points de terminaison Windows, macOS et Linux. Validez la conformité avec des réglementations telles que CMMC, PCI-DSS, HIPAA et d'autres.

Migrez les GPO vers Microsoft Intune

Migrez les GPO on-prem vers Microsoft Intune ou un autre service MDM. Comblez les lacunes des CSP, standardisez les paramètres pour les PC distants et atteignez la parité des stratégies de groupe.

Gestion des GPO dans le cloud

Créez, modifiez, ciblez et liez de véritables paramètres de stratégie de groupe à partir d'une interface cloud centralisée. Simplifiez la gestion des points de terminaison pour les PC non joints à un domaine.

L'approche Netwrix

Gestion des points de terminaison basée sur des politiques qui allie sécurité et productivité

Prenez contact

Parlons de sécurité

Protégez vos points de terminaison et comblez le fossé de l'application des politiques

Contrairement aux outils de sécurité réactifs pour les points de terminaison tels que EDR, antivirus et SOAR, Netwrix adopte une approche proactive. La solution Netwrix Endpoint Management comble les lacunes de sécurité de vos outils existants en assurant une application continue et automatique des politiques sur les systèmes d'exploitation Windows, macOS et Linux. Netwrix renforce votre posture de sécurité, simplifie la gestion et valide la conformité.

Complémentaire, pas concurrentiel

Les outils Netwrix Endpoint Management sont conçus pour combler les lacunes d'application des politiques que des outils comme EDR, MDM et d'autres laissent derrière eux.

Défense en profondeur puissante et multicouche

Supprimez les droits d'administrateur local, bloquez les ransomwares et les logiciels inconnus, appliquez le chiffrement USB et verrouillez les applications et services en fonction des conditions réseau.

Gestion simplifiée qui libère la productivité

Gérez les ordinateurs hors domaine, accélérez les temps de connexion, simplifiez le déploiement de logiciels et faites plaisir aux utilisateurs en améliorant l'expérience de bureau.

Conformité sans compromis

Obtenez la visibilité et les capacités de reporting nécessaires pour surveiller les écarts de politique, valider l'application et garantir la sécurité avec des cadres comme CIS.

Endpoint Management FAQs

Vous avez des questions ? Nous avons les réponses.

Voyez Endpoint Management en action