Guia Completo para a Política de Senha do Active Directory

Aug 9, 2024

Weak or stolen passwords remain a leading entry point for attackers targeting Active Directory. Strong password policies — covering length, complexity, reuse, lockout, and auditing — are essential to reduce account takeover risks and ensure compliance. Modern best practices favor long, complex passwords, supported by tools like self-service resets and policy enforcement, to balance security with usability.

Uma das maneiras mais comuns dos atacantes se infiltrarem em uma rede corporativa é comprometendo o nome de usuário e a senha de uma conta de usuário legítima. Os nomes de usuário geralmente são triviais de adivinhar porque seguem um padrão estabelecido em uma determinada organização, como FirstnameLastname@domain.com.

Infelizmente, comprometer senhas básicas também é surpreendentemente fácil para os atores de ameaças hoje em dia. Por exemplo, eles podem executar um programa que testa várias senhas potenciais para uma conta de usuário específica. Quando acertam a correta, podem infiltrar-se na rede e começar a mover-se lateralmente para roubar dados sensíveis, desencadear ransomware ou causar outros danos.

Portanto, é essencial estabelecer uma política de senha forte que torne as senhas difíceis de adivinhar. Se a sua organização utiliza Active Directory (AD) como seu principal repositório de identidades, este artigo pode ajudar. Ele explica as configurações disponíveis de política de senha de domínio no AD, mostra como verificar sua política atual e detalha as modernas práticas recomendadas de política de senha a seguir. Em seguida, explora como soluções de terceiros podem ajudá-lo a colher os benefícios de políticas de senha fortes sem frustrar os usuários ou aumentar o volume de chamadas para o suporte técnico.

Benefícios de Políticas de Senha Fortes

As políticas de senha estabelecem padrões para a composição de senhas, como o comprimento mínimo da senha e requisitos de complexidade. Elas também podem impedir a reutilização de senhas anteriores, controlar com que frequência as senhas devem ser alteradas e até garantir que um número excessivo de tentativas de login malsucedidas resultará no bloqueio da conta.

Ter requisitos de senha fortes e consistentes para todas as políticas de contas de usuário pode reduzir significativamente o risco de comprometimento de contas, impedindo ataques de password spraying, força bruta e preenchimento de credenciais. Além disso, ter políticas de senha fortes é necessário para a conformidade com uma ampla gama de regulamentos e padrões da indústria, como HIPAA e GDPR.

Como configurar as políticas de senha do Active Directory

Como configurar sua Política de Senhas

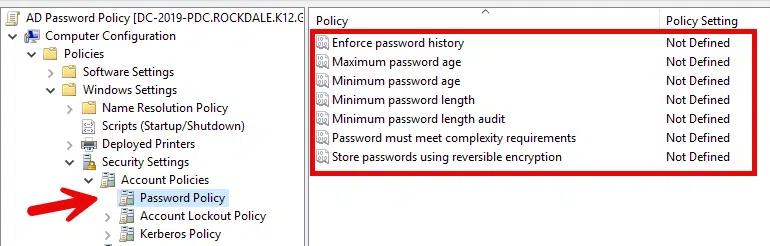

Para configurar a Política de Senhas, abra o Group Policy Management Console (GPMC) em um servidor Windows e navegue até Configuração do Computador > Configurações do Windows > Configurações de Segurança > Políticas de Conta. Selecione Password Policy e configure cada uma das configurações de política à direita.

Quais configurações você deve escolher? As abordagens para o gerenciamento de senhas evoluíram significativamente nos últimos anos, com as melhores práticas atuais dando menos ênfase às mudanças frequentes de senha e mais à força da senha. As configurações padrão da Microsoft devem ser vistas como um ponto de partida; para uma segurança robusta e conformidade, considere as seguintes orientações:

Configuração | Descrição | Padrão | Melhores Práticas |

|---|---|---|---|

|

Aplicar histórico de senhas |

O número de senhas únicas que um usuário deve criar antes de reutilizar uma senha antiga |

24 |

Imponha o histórico de senhas para evitar que os usuários reutilizem senhas antigas repetidamente. |

|

Idade máxima da senha |

Por quanto tempo uma senha pode existir antes de expirar e o usuário ter que escolher outra |

42 dias |

Considere definir uma idade máxima elevada para a senha e obrigar os usuários a alterá-las apenas quando um evento, como um vazamento, tornar isso prudente. |

|

Idade máxima da senha |

Por quanto tempo uma senha deve existir antes que o usuário tenha permissão para alterá-la |

1 dia |

Mantenha a configuração padrão para impedir que os usuários contornem a configuração de “enforce password history” realizando várias redefinições de senha seguidas a fim de reutilizar uma senha preferida. |

|

Comprimento mínimo da senha |

O número mínimo de caracteres que uma senha pode ter |

7 |

A Microsoft recomenda uma configuração de pelo menos 12 caracteres porque as ferramentas modernas de quebra de senhas podem decifrar sequências de 8 caracteres em segundos. |

|

Auditoria de comprimento mínimo de senha |

Permite que os administradores auditem alterações de senha que violariam uma possível nova política de comprimento mínimo de senha antes de realmente aplicá-la. |

1 |

A Microsoft recomenda manter a política de auditoria ativada por três a seis meses para detectar todo o software que não suporta o comprimento mínimo de senha proposto. |

|

A senha deve atender aos requisitos de complexidade |

Controla se as senhas devem atender aos seguintes dois requisitos: Uma senha não pode conter o valor do nome da conta do usuário ou o nome exibido. Uma senha deve incluir caracteres de 3 das seguintes categorias: Letras maiúsculas Letras minúsculas Dígitos de base 10 Caracteres especiais, como $ ou % |

Habilitado |

Mantenha a configuração de complexidade de senha ativada. Exigir que as senhas atendam aos requisitos de complexidade pode retardar ataques automatizados e reduzir a probabilidade de os usuários reutilizarem senhas em várias contas. |

|

Armazene senhas usando criptografia reversível |

Suporta aplicativos que exigem que os usuários insiram uma senha para autenticação |

Desativado |

Mantenha esta configuração desativada para impedir que atacantes consigam descriptografar senhas que eles consigam roubar. |

Reforce a Segurança com Netwrix Password Policy Enforcer

Veja como a Netwrix simplifica a aplicação de políticas de senha seguras e conformes

Como configurar sua política de bloqueio de conta

Você deve complementar sua Política de Senhas com uma Política de Bloqueio de Conta para garantir que adversários não tenham tentativas ilimitadas para adivinhar uma senha de conta.

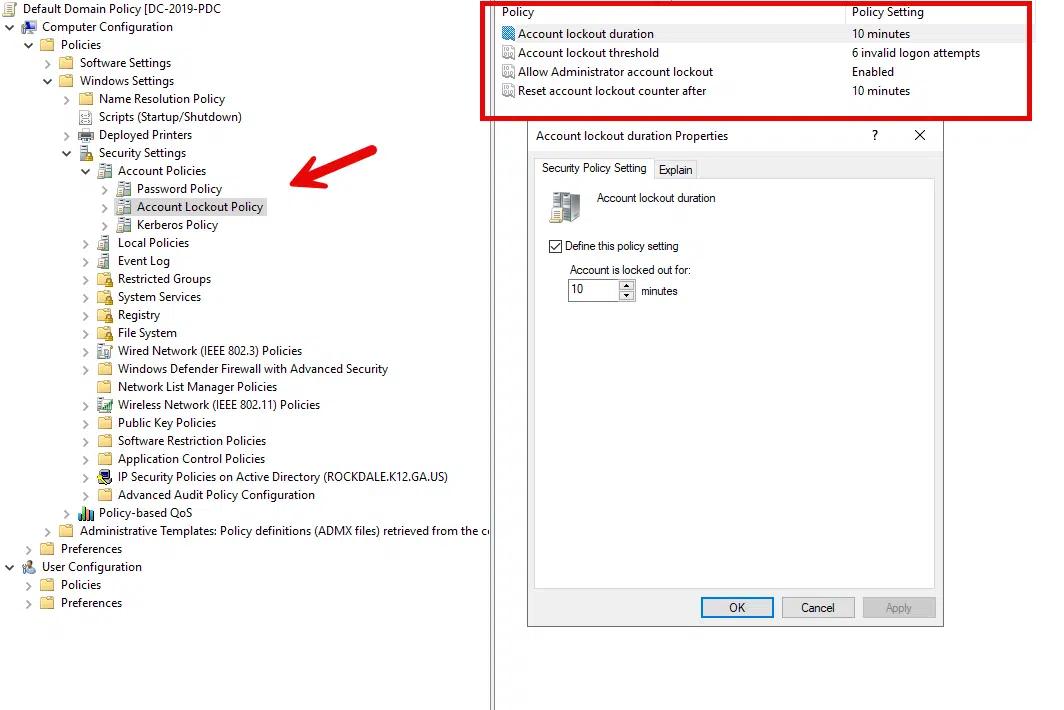

No GPMC, em Políticas de Conta, selecione Account Lockout Policies. As configurações disponíveis aparecerão à direita. Em particular, você pode especificar quantas tentativas de login falhadas irão desencadear um bloqueio e quanto tempo o bloqueio irá durar.

Duração do bloqueio de conta: A quantidade de minutos que uma conta ficará bloqueada após o número máximo de tentativas de login sem sucesso ser atingido.

Limite de bloqueio de conta: O número de tentativas de login falhadas que irá desencadear o bloqueio da conta

Permitir bloqueio da conta de Administrador: Determina se a conta de Administrador integrada estará sujeita à política de bloqueio de conta.

Redefinir contador de bloqueio de conta após: Determina o número de minutos que devem passar após uma tentativa de login falhada antes que o contador de tentativas falhadas seja redefinido para zero.

Como modificar suas políticas de senha

Em algum momento, você pode precisar atualizar sua Política de Senhas ou Política de Bloqueio de Conta. Por exemplo, você pode querer uma configuração diferente após um incidente de segurança ou precisar cumprir novos requisitos regulatórios. Modificar sua política de senha GPO existente é tão fácil quanto voltar ao GPMC e alterar as configurações. O processo leva apenas alguns minutos para ser concluído.

Como Criar Políticas de Senha Diferentes para Diferentes Grupos

O Active Directory suporta políticas de senha de granularidade fina, que permitem aplicar diferentes políticas a diferentes grupos e usuários. (Observe que o nível funcional da sua floresta deve ser pelo menos Windows Server 2008.) Por exemplo, você pode exigir que grupos de alto risco, como administradores, tenham senhas mais longas e as alterem com mais frequência do que outros usuários.

Você pode criar e gerenciar políticas de senha detalhadas de duas maneiras:

- No Centro de Gerenciamento do Active Directory (ADAC), clique no seu domínio, navegue até a pasta Sistema, clique no contêiner de Configurações de Senha e configure um objeto de Configurações de Senha (PSO). Em seguida, aplique o PSO aos grupos desejados.

- Alternativamente, você pode usar o comando PowerShell New-ADFineGrainedPasswordPolicy.

Como Monitorar e Solucionar Problemas de Política de Senhas

Como verificar a política de senha no Active Directory

Você deve monitorar de perto as configurações de Active Directory password policy. Métodos para fazer isso incluem o seguinte:

- Console de Gerenciamento de Política de Grupo — Uma opção é usar o GPMC, conforme mostrado anteriormente.

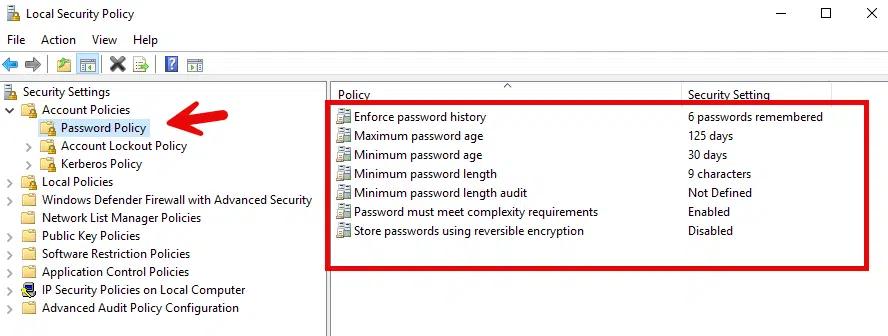

- Política de Segurança Local — Para abrir esta ferramenta em um computador integrado ao domínio, digite secpol.msc na caixa de diálogo Executar ou na barra de pesquisa. Em seguida, navegue até as configurações de Política de Senhas.

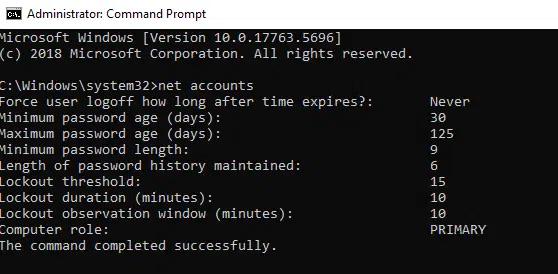

- Prompt de comando — Você pode abrir um prompt de comando com privilégios administrativos e usar o comando net accounts para exibir as configurações atuais da política de senha.

- PowerShell — Outra forma de exibir as configurações de política de senha do domínio é usar o comando Get-ADDefaultDomainPasswordPolicy.

Como solucionar problemas de política de senha

Se um usuário não estiver recebendo a política de senha mais atualizada, você pode executar os seguintes comandos na máquina dele para investigar e tentar resolver o problema:

- gpresult /r — Mostra as GPOs aplicadas ao usuário e ao computador

- gpupdate /force — Aplica as configurações atuais de GPO

Problemas com a política de senhas também podem estar relacionados a problemas com a replicação do controlador de domínio (DC) — se nem todos os DCs tiverem as mesmas configurações de política de senhas, os usuários podem ter resultados inconsistentes dependendo de qual DC eles se autenticam. Para visualizar falhas ou atrasos na replicação entre controladores de domínio, use o comando repadmin /replsummary.

Superando Desafios Comuns de Política de Senhas

O desafio mais fundamental na implementação de políticas de senha é equilibrar o desejo por uma segurança robusta com a realidade de que os usuários frequentemente respondem a regras excessivamente rigorosas de maneiras que comprometem a segurança. Por exemplo, exigir mudanças frequentes de senha mitiga o risco de bancos de dados de senhas roubados — mas pode levar os usuários a adotarem soluções alternativas que comprometem a segurança, como escolher senhas mais fracas ou simplesmente acrescentar um número ao final da senha a cada vez. Da mesma forma, exigir que os usuários criem senhas longas e complexas reduz o risco de que hackers consigam adivinhar ou decifrar essas senhas para obter acesso à rede corporativa. No entanto, os usuários podem recorrer a anotar suas senhas para evitar bloqueios frustrantes.

Uma comunicação adequada pode ajudar a mitigar este problema. As equipes de segurança não devem apenas informar aos usuários quais são os requisitos de senha, mas explicar por que são necessários e como tentar contorná-los pode levar a violações e outros incidentes de segurança. Sempre que a política de senhas for alterada, certifique-se de que sua equipe de suporte técnico esteja pronta para fornecer suporte extra aos usuários.

Existem também ferramentas de terceiros que podem ajudar. Em particular, considere os seguintes tipos de soluções:

- Software de aplicação de política de senhas permite implementar alterações na política de senhas gradualmente, fornecendo um período de carência durante o qual os usuários são encorajados, mas não obrigados a cumprir com os novos requisitos.

- Ferramentas de gerenciamento de senhas facilitam para os usuários o cumprimento de políticas rigorosas. O software irá gerar e armazenar uma senha forte e única para cada uma das suas contas e inseri-la por eles sempre que for necessária. Dessa forma, um usuário precisa criar e lembrar apenas uma senha — a do aplicativo de gerenciamento de senhas.

- Software de redefinição de senha self-service permite que os usuários redefinam ou alterem suas próprias senhas de forma segura e desbloqueiem suas contas sem precisar entrar em contato com o suporte técnico. Como os bloqueios são menos problemáticos, os usuários têm menos probabilidade de tentar evitá-los com soluções alternativas inseguras.

Conclusão

Políticas de senha fortes são um elemento chave em uma estratégia robusta de cibersegurança. Ao seguir as melhores práticas detalhadas aqui, você pode reduzir o risco de tomada de conta por adversários, aumentando assim a segurança e a conformidade.

Para adicionar uma camada extra de segurança, exija autenticação multifator (MFA) em vez de apenas um ID de usuário e senha, especialmente para casos de uso arriscados como logons administrativos e solicitações de acesso a dados sensíveis ou regulamentados.

Para mais informações, leia nossas melhores práticas de política de senha para uma segurança robusta no AD.

Prevenção de Expiração de Senha

Aprenda como parar a expiração de senhas mantendo a segurança intacta

Saiba maisFAQ

Compartilhar em

Saiba Mais

Sobre o autor

Ian Andersen

VP de Engenharia de Pré-Vendas

Ian tem mais de duas décadas de experiência em TI, com foco em governança de dados e acesso. Como VP de Engenharia de Pré-Vendas na Netwrix, ele é responsável por garantir uma implantação de produto tranquila e integração de Identity Management para clientes em todo o mundo. Sua longa carreira o posicionou para atender às necessidades de organizações de todos os tamanhos, com cargos que incluem liderar a equipe de arquitetura de segurança para uma instituição financeira Fortune 100 dos EUA e fornecer soluções de segurança para pequenas e médias empresas.

Saiba mais sobre este assunto

Criar usuários do AD em massa e enviar suas credenciais por e-mail usando PowerShell

Como criar, alterar e testar senhas usando PowerShell

Usando Windows Defender Credential Guard para Proteger Credenciais Privilegiadas

O que é Microsoft LAPS: Como Você Pode Melhorar a Segurança Dele?

Passos para Controlar Direitos de Administrador Local